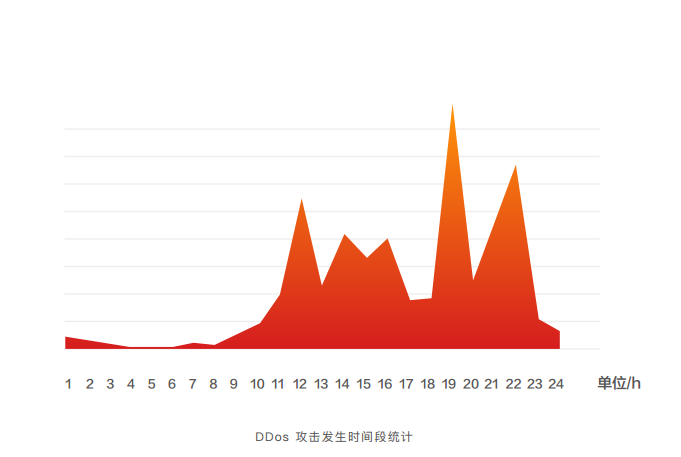

3.1 DDoS 攻击发生时间段

DDoS 攻击时段多为业务高峰期或在线人数最多时段,以达到最大的破坏效果。国内抽样 DDoS 数据可知,DDoS 的高峰期以上午10点到晚上23点为主,其中18点左右有一个低谷,但相比上午10点前仍高出很多。

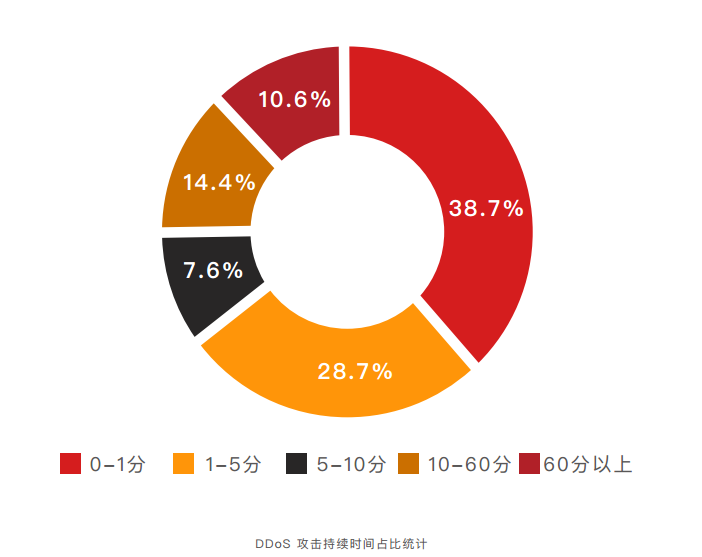

3.2 DDoS 攻击持续时间

随着 DDoS 的自动平台化,攻击时长越来越短,主要是归结于较好的平台有稳定的流量输出,使整体攻击时间控制在5分钟以内,期中38.7%集中在1分钟以内。相对而言,超过60分的攻击一般流量不大,且主要为 HTTP Flood、SYN Flood 小包等消耗资源类攻击。

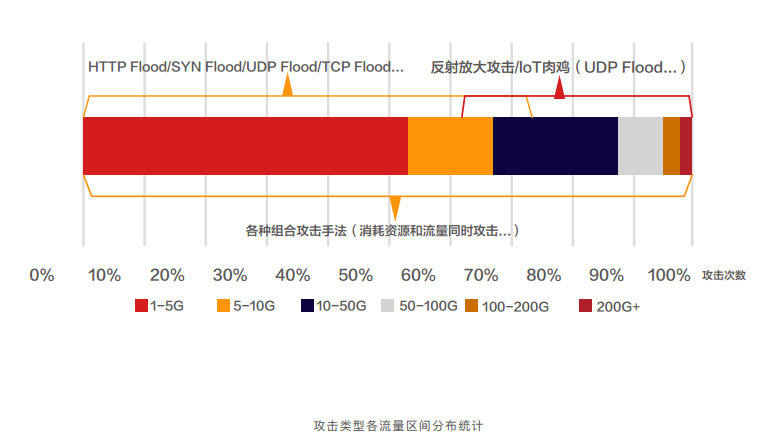

3.3 攻击类型各流量区间分布

按攻击次数统计,主要的攻击流量区间在 5G 以内,其占比超过一半以上。但在流量区间占比分布基础上进行攻击类型的对应分类,则比较难以区分,存在很多交叉现象。

例如 IoT 肉鸡以 UDP Flood 或 SYN Flood 大包等攻击类型也可以打出百 G 流量,而目前百 G 流量主要还是以反射放大的形式打出流量,另在 10G 到 100G 之间,攻击类型交叉也很明显。值得一提的是现在越来越多的 DDoS 攻击,会进行组合攻击,使防御难上加难,达到最大攻击效果。

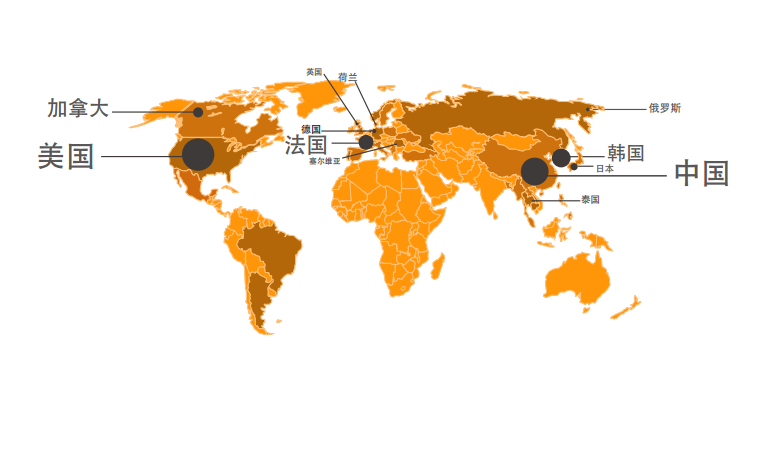

3.4 全球 DDoS 攻击目标国家占比

国外被 DDoS 攻击的国家涵盖很广,基本互联网覆盖到的地方,都有 DDoS 的身影。那些互联网大国更是首当其冲,例如美国、韩国以及西欧诸国。DDoS 的目的无非获利,所以竞品攻击与 DDoS 勒索占主要地位,国外这些发达的互联网国家在获利上更加便捷,所以受到的攻击占比也更大。

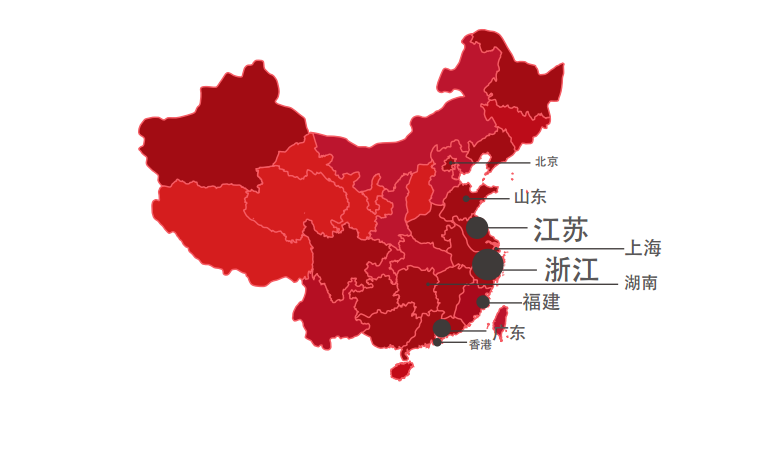

3.5 中国 DDoS 攻击目标各省份占比

国内被攻击的区域与国外情况类似,也多发于互联网建设较好的地区,如江浙、北京、香港。与历年攻击目标省份占比进行对比,各省占比均无甚变化,因为互联网的基础设施要花费大量时间进行建设,周期较长,且互联网程度越高的城市,网络的升级换代越快,对应的各种业务互联网化转化也越便捷,因此 DDoS 可能会攻击的业务线也越多。

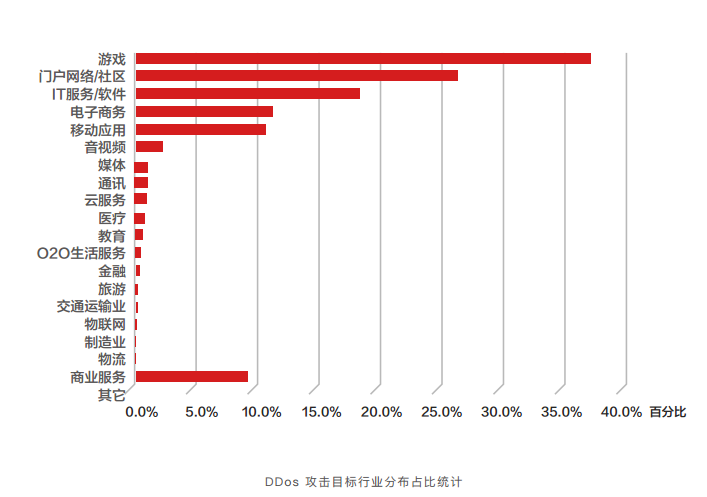

3.6 攻击目标行业分布

攻击目标的行业众多,可以说只要互联网化的行业,都有被涉及到,其中以游戏行业为最。在游戏之外,新兴的音、视频有上升的趋势,和当今流行的直播、短视频等有关。另外在医疗、制造业、物联网等行业中 DDoS 也崭露头角,可见利益总是最好的攻击导向。

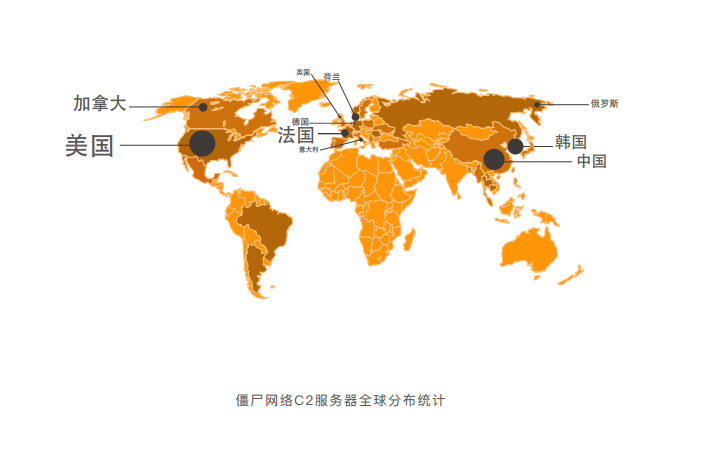

3.7 僵尸网络 C2 服务器全球分布

提起僵尸网络,那么大家最关心的无外乎便是 C2 信息或反射放大的发包机位置信息等。C2 服务器在全球分布,主要以中国、韩国、美国、欧洲国家为主,随着中国打击 DDoS 力度越来越大,C2 有外迁到第三方世界的小国家,这些国家网络监控宽松,能躲过监查,且针对流量上可以有伪造源 IP 的各种攻击输出,这也是发包机为什么大多在国外的原因。

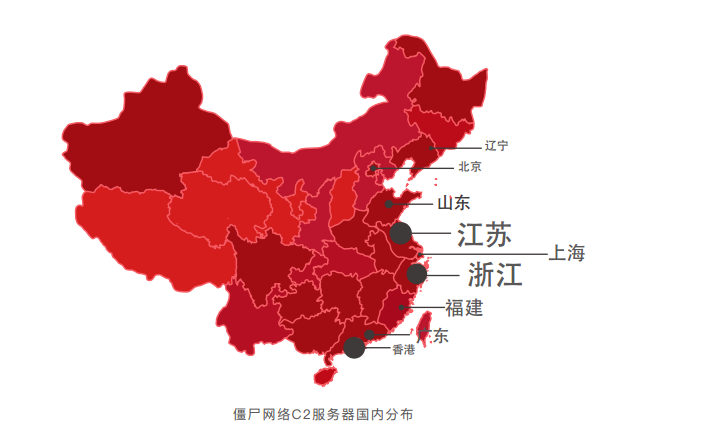

3.8 僵尸网络 C2 服务器国内分布

僵尸网络的 C2 在国内情况,与前文分析的类似,主要集中在互联网建设较好的省份,香港作为一个网络管理相对宽松的区域,存在好多的业务线互联网化,所以占比排名第二。国内的僵尸网络打击力度越来越大,导致 DDoS 的好多 C2 迁移到国外。

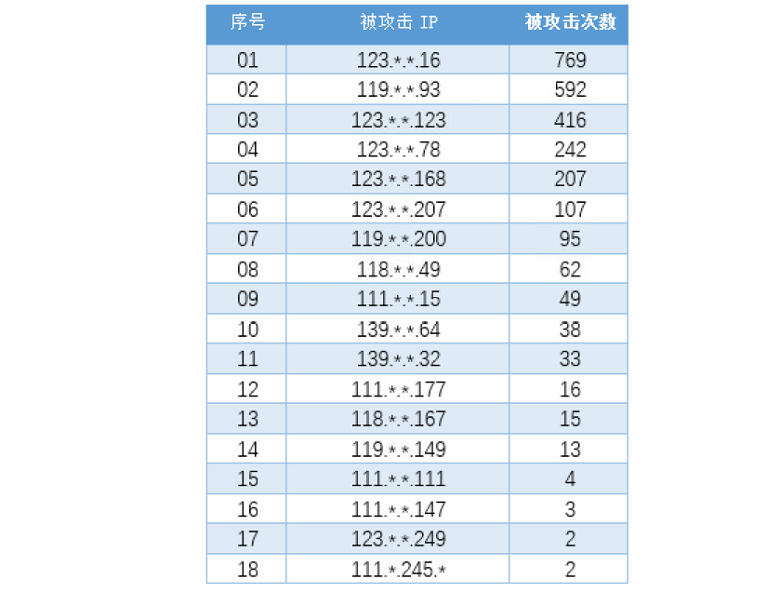

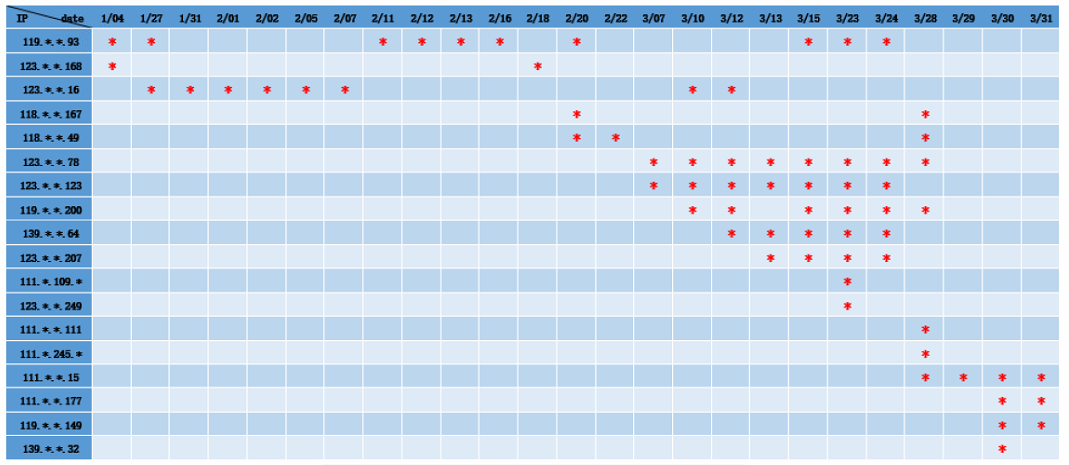

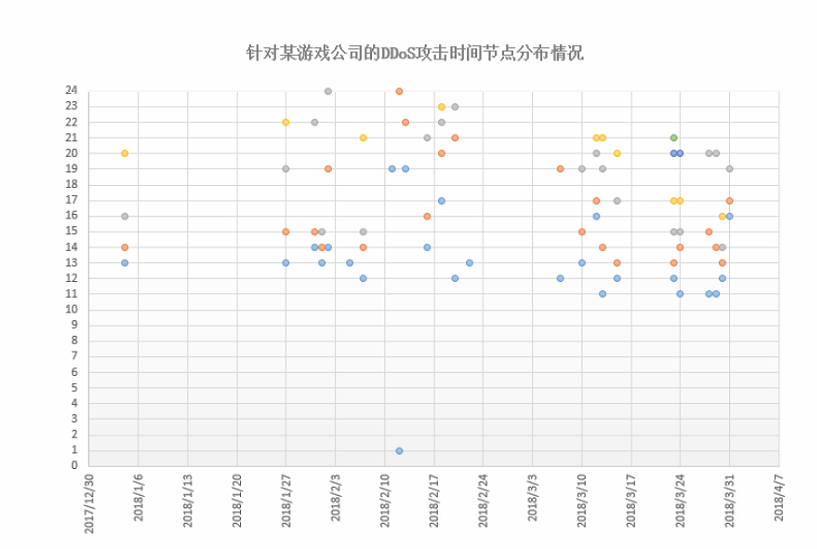

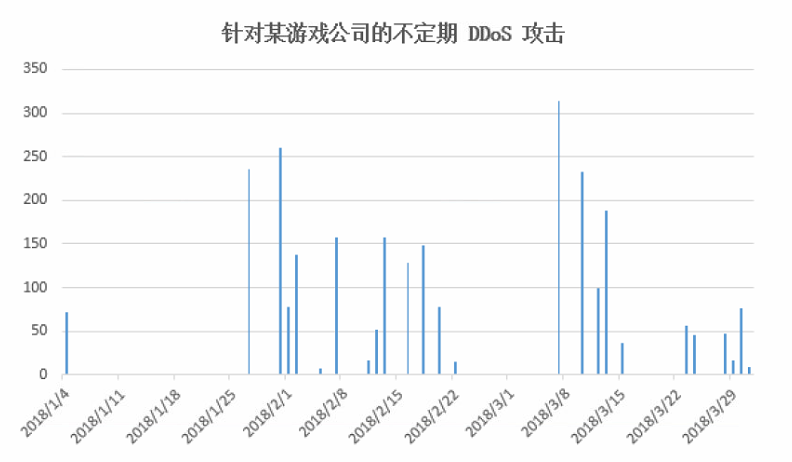

3.9 典型攻击事例

下面以2018年第一季度针对腾讯云某游戏公司的 DDoS 攻击为例,进行典型攻击 方法的分析。此 DDoS 案例特点是发起攻击持续时间长,且攻击范围逐渐扩大。下 表是被攻击 IP 与日期的映射关系,在三个月中受到持续攻击中,被攻击 IP 数量多 达18个,其中1月与2月攻击 IP 单一,3月份后被攻击 IP 持续增多。其中1月4号的 一个单 IP 攻击便达到了上百 Gbps 的流量。

攻击发起日期与攻击时段与上文中分析的一致,均是在游戏上线高峰期进行攻击。

针对此公司的 DDoS 攻击由7个僵尸网络不定期的发起攻击,每个僵尸网络均发起 过上百次的攻击,攻击方法主要是带有 payload 的 SYN Flood 攻击,以持续消耗 带宽,导致游戏掉线或网络堵塞。在针对攻击细节的分析中发现,这7个不同的僵尸 网络会有多个在同一时段同时发起针对同一 IP 的攻击的情况,而且攻击的数据包 相似,所以将这几个僵尸网络可以暂时归结到一个黑客组织控制与管理,方便后续 的防御与溯源。

咨询

咨询